La seguridad de la información sigue siendo el talón de Aquiles en muchas organizaciones, no solo porque los ataques se han vuelto más sofisticados, sino por la velocidad con la que ocurren. A medida que los negocios se mueven en distintas ubicaciones, redes y dispositivos, los departamentos de TI necesitan tener visibilidad y control de los activos de información sin que esto implique comprometer la movilidad, libertad o productividad de la fuerza de trabajo.

Este reto es una tarea que comprende a empresas de todos los tamaños para evitar graves consecuencias de una brecha de seguridad. Actualmente, existen soluciones que proporcionan seguridad en todos los niveles, no solo al individuo, sino en toda la corporación. Para que nos explique los detalles conversamos con Juan Manuel Gómez, Regional Sales Manager para la región SOLA de Citrix.

¿Qué estrategia de seguridad puede resultar eficaz hoy en día?

Una estrategia de seguridad eficaz debe incluir políticas inteligentes, aplicación rigurosa de las mismas y una monitorización/ generación de informes detallados, además de proporcionar a las personas el acceso que necesitan para ser productivas. Citrix satisface estas demandas empezando por implementar una infraestructura segura desde su concepción. Esto es posible al asegurar las aplicaciones y la información a través de la virtualización y el uso de redes seguras. Igualmente, importante es encriptar la data en uso, en tránsito y en reposo. La virtualización resulta una buena alternativa para las empresas en este contexto pues facilita la entrega de forma segura de escritorios y aplicaciones en cualquier dispositivo, lugar y red, permitiendo al área de TI movilizar la empresa a la vez que reduce costos gracias a la centralización del control y la seguridad. Este tipo de soluciones ayudan a graduar el nivel de acceso, pues se puede entregar escritorios completos o solo determinadas aplicaciones a cualquier dispositivo.

En las empresas cada vez hay más uso de dispositivos personales, en los que también se desea manejar información corporativa, ¿Cómo se puede manejar esta información para evitar cualquier vulnerabilidad?

Muchas empresas piensan que movilidad empresarial es dotar a su personal de un teléfono móvil, de una portátil o de una tableta para que pueda consultar el correo de la empresa o acceder a su red de manera remota. Sin embargo, la movilidad empresarial debe ser vista como un concepto integral cuyo corazón consiste en movilizar a las personas y para que estas logren ser productivas necesitan información que debe entregarse de forma segura. Para que un empleado logre ser productivo en cualquier lugar donde se encuentre debe tener acceso a toda su información, sim importar con que equipo se esté conectando. Citrix ofrece acceso simple y seguro para cualquier organización, a través de tecnología como virtualización de escritorios y de aplicaciones y herramientas de gestión de dispositivos móviles (MDM) se puede brindar protección de los datos corporativos y entregar a cada trabajador las aplicaciones que necesita. Esta seguridad también se aplica a cualquier dispositivo del usuario, es decir, es posible permitir que conviva lo personal y lo corporativo en los dispositivos, sin que eso ponga en riesgo la información sensible contando con la tecnología adecuada para lograrlo. Asimismo, si en algún momento un empleado deja de pertenecer a la organización, remotamente se pueden borrar los archivos o aplicaciones entregadas, lo mismo sucede si es que se pierde el equipo.

Uno de los mayores riesgos para que la información sea vulnerable en las empresas es muchas veces el descuido de los empleados, ¿Cómo afrontar la falta de interés sobre las políticas de seguridad internas por parte de los empleados?

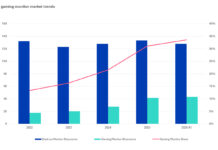

Un estudio reciente de Citrix sobre Movilidad Empresarial y Seguridad Informática para América Latina indica que el 70% de empresas no cuenta con una estrategia formal de seguridad móvil o políticas dentro de su empresa. Las organizaciones deben entender primero cuáles son sus necesidades para detectar la mejor opción de seguridad. Hay que educar a la fuerza de trabajo, esto significa construir políticas que realmente funcionen para el negocio. Se debe establecer reuniones con grupos representativos para conocer sus necesidades, al hacerlos partícipes de esta construcción, los empleados se convertirán en la primera defensa de los ataques externos. También se debe revisar que las políticas establecidas no se desfasen en el tiempo, se debe tener un registro del comportamiento de los usuarios y aprender de él, monitorear las actividades de red y a través del uso de aplicaciones, esto permitirá estar al tanto de lo que está sucediendo en el negocio. La aplicación de buenas prácticas en la gestión de seguridad móvil permitirá mantener un perímetro que separe las aplicaciones e información personal del empleado, de aquellas aplicaciones e información corporativa que usa para su trabajo, todo sin afectar la experiencia del usuario.